В современной бизнес-среде, где удаленный доступ к корпоративным ресурсам стал нормой, вопрос безопасности данных стоит как никогда остро. Для компаний, предоставляющих услуги IT-аутсорсинга, задача построения надежного, отказоустойчивого и, что главное, безопасного канала связи между центральным сервером и удаленными клиентами является одной из приоритетных. Стандартные коммерческие VPN-решения часто не обеспечивают необходимого уровня контроля и гибкости. Выходом становится использование мощных программных решений, среди которых лидером по сочетанию эффективности, функциональности и стоимости является pfSense.

Что такое pfSense и почему он идеален для аутсорсинга?

pfSense — это полнофункциональный межсетевой экран с открытым исходным кодом, основанный на операционной системе FreeBSD. По своей сути, это целая платформа для построения сетевой инфраструктуры, которая по своим возможностям не уступает, а зачастую и превосходит дорогостоящие коммерческие аналоги.

Для IT-аутсорсинговой компании выбор pfSense для организации VPN обусловлен несколькими ключевыми преимуществами:

- Нулевая стоимость лицензирования: Это прямая экономия бюджета для вас и вашего клиента. Все средства можно направить на качественное оборудование и настройку.

- Неограниченная гибкость и контроль: Вы не привязаны к политикам вендора. Вы можете настроить VPN именно так, как того требуют конкретные бизнес-процессы и политики безопасности клиента.

- Поддержка всех основных VPN-протоколов: OpenVPN, IPsec, WireGuard (через пакет) — вы можете выбрать оптимальный протокол для каждой задачи.

- Централизованное управление: С помощью pfSense можно управлять десятками и сотнями VPN-подключений удаленных сотрудников и филиалов из единого веб-интерфейса.

- Интеграция в общую систему безопасности: pfSense — это не только VPN. Это еще и межсетевой экран, система предотвращения вторжений (Snort/Suricata), фильтрации контента, антивирусный шлюз и многое другое. VPN становится частью комплексной системы защиты.

Выбор VPN-протокола: OpenVPN как золотой стандарт безопасности

Хотя pfSense поддерживает несколько протоколов, для организации безопасного доступа удаленных пользователей (клиентов) наиболее предпочтительным является OpenVPN. Вот почему:

- Криптографическая стойкость. OpenVPN использует библиотеку OpenSSL и поддерживает огромное количество современных алгоритмов шифрования (AES, ChaCha20) и протоколов обмена ключами.

- Надежная аутентификация. Протокол поддерживает несколько факторов аутентификации: сертификаты, логин/пароль, двухфакторная аутентификация (2FA). Это позволяет реализовать модель безопасности «что у тебя есть» (сертификат) и «что ты знаешь» (пароль).

- Устойчивость к блокировкам. OpenVPN работает поверх TCP или UDP, часто используя стандартный порт 443 (HTTPS). Это делает его трафик сложноотличимым от обычного зашифрованного веб-трафика, что облегчает обход блокировок провайдера.

- Стабильность и кроссплатформенность. Клиенты OpenVPN доступны для всех операционных систем (Windows, macOS, Linux, Android, iOS), что критически важно для поддержки разнородного парка устройств у клиентов.

Пошаговая стратегия развертывания максимально защищенного VPN на pfSense

Простая настройка VPN — это не всегда безопасная настройка. Мы предлагаем следующий алгоритм действий, который гарантирует создание надежного защитного периметра.

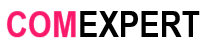

Шаг 1: Подготовка инфраструктуры и установка pfSense

Разверните pfSense на выделенном сервере (физическом или виртуальном) в вашем дата-центре или на площадке клиента. Сервер должен иметь как минимум два сетевых интерфейса: WAN (для подключения к интернету) и LAN (для подключения к внутренней сети). Убедитесь, что оборудование имеет достаточные вычислительные мощности для шифрования всего трафика.

Шаг 2: Генерация инфраструктуры открытых ключей (PKI)

Основа безопасности OpenVPN — это доверенная PKI. В pfSense это делается через встроенный Центр сертификации (CA).

- Создайте собственный Центр сертификации.

- Сгенерируйте сертификат сервера, подписанный этим ЦС.

- Создайте отдельный сертификат (ключ) для каждого пользователя (клиента), который также будет подписан вашим ЦС.

Такой подход гарантирует, что подключиться к VPN сможет только тот, у кого есть доверенный сертификат, выданный вами.

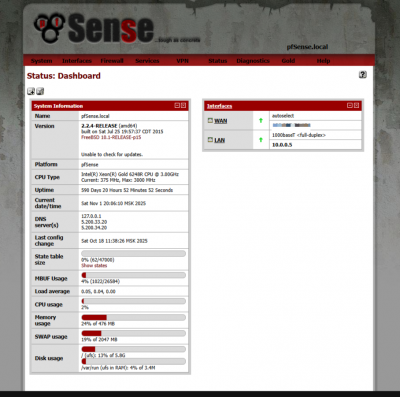

Шаг 3: Детальная настройка сервера OpenVPN

Здесь важно проявить максимальную скрупулезность. Рекомендуемые параметры:

- Интерфейс: WAN.

- Протокол: UDP на порту 1194 (или TCP на порту 443 для маскировки под HTTPS).

- Шифрование: AES-256-GCM для шифрования данных и SHA256 для аутентификации.

- Аутентификация: TLS-Key (статический ключ безопасности) в дополнение к сертификатам. Это дополнительный барьер, даже если злоумышленник получит серверный сертификат.

- Настройка сети: Определите пул IP-адресов, которые будут выдаваться клиентам (например, 10.10.10.0/24). Не забудьте настроить параметры маршрутизации, чтобы трафик с этой подсети направлялся во внутреннюю сеть (LAN).

- Дополнительные опции безопасности:

- Включите опцию

Duplicate Connection, чтобы запретить одному пользователю подключаться дважды с разных устройств. - Впишите в поле

TLSPriorityсовременные настройки шифрования, чтобы отключить устаревшие и небезопасные алгоритмы.

- Включите опцию

Шаг 4: Создание и распространение конфигураций для клиентов

Используйте встроенную функцию pfSense для генерации готовых конфигурационных файлов (.ovpn) для каждого пользователя. Эти файлы будут уже содержать все необходимые ключи, сертификаты и настройки сервера. Для распространения используйте безопасные каналы (например, зашифрованные архивы с паролем, передаваемым через другой канал связи).

Шаг 5: Настройка правил межсетевого экрана

Безопасность — это не только шифрование, но и контроль доступа. Обязательно создайте правила на вкладке Firewall > Rules > OpenVPN:

- Разрешите доступ только к конкретным сервисам и подсетям, которые нужны пользователям для работы (принцип минимальных привилегий). Например, запретите RDP-доступ ко всем машинам, кроме одной.

- Заблокируйте весь другой трафик.

Шаг 6: Внедрение двухфакторной аутентификации (2FA)

Для максимальной безопасности настоятельно рекомендуется добавить второй фактор. В pfSense это легко реализуется с помощью пакета openvpn-client-export и интеграции с Google Authenticator или любым другим OTP-сервисом. Теперь для подключения пользователю потребуется и его файл конфигурации (сертификат), и одноразовый код из приложения на телефоне. Это защитит от компрометации даже в случае утери файла конфигурации.

Шаг 7: Мониторинг и обслуживание

Используйте встроенные инструменты мониторинга pfSense для наблюдения за статусом VPN-подключений, нагрузкой на сервер и подозрительной активностью. Регулярно обновляйте систему и установленные пакеты для закрытия уязвимостей. Ведите реестр выданных сертификатов и оперативно отзывайте те, что больше не нужны (например, при увольнении сотрудника).

Вывод: Надежность, проверенная временем

Использование pfSense для организации VPN — это не просто техническое решение, это стратегический выбор для IT-аутсорсинговой компании, которая ценит репутацию и безопасность своих клиентов. Вы получаете в свое распоряжение enterprise-уровень защиты без enterprise-стоимости. Гибкость, контроль и мощь этой платформы позволяют выстраивать именно ту модель безопасности, которая требуется бизнесу, обеспечивая бесперебойный и, что самое главное, максимально защищенный удаленный доступ к критически важным ресурсам. Доверяя построение VPN-инфраструктуры pfSense, вы доверяете решению, которое годами доказывает свою эффективность в сетях любого масштаба.